企业接入办公的安全风险

①【连接安全风险激增】:企业业务和边界设备暴露在互联网,容易被恶意扫描、攻击。

②【终端安全风险激增】:用户接入后缺乏终端安全检测,容易造成风险终端接入,并攻击业务或感染其他终端。

③【身份安全风险激增】:企业采用单一的认证方式,账号容易被盗用、冒用。

④【运维安全风险激增】:企业运维人员常通过远程软件进行运维,缺乏身份认证、访问控制、操作审计等,不安全且无法溯源。

⑤【数据泄露风险激增】:用户在线办公时访问应用可以随意下载、转发文件,导致数据容易泄露,企业受损风险大。

①【连接安全风险激增】:企业业务和边界设备暴露在互联网,容易被恶意扫描、攻击。

②【终端安全风险激增】:用户接入后缺乏终端安全检测,容易造成风险终端接入,并攻击业务或感染其他终端。

③【身份安全风险激增】:企业采用单一的认证方式,账号容易被盗用、冒用。

④【运维安全风险激增】:企业运维人员常通过远程软件进行运维,缺乏身份认证、访问控制、操作审计等,不安全且无法溯源。

⑤【数据泄露风险激增】:用户在线办公时访问应用可以随意下载、转发文件,导致数据容易泄露,企业受损风险大。

①【连接体验不稳定】:在线办公通过开源VPN、边界设备VPN模块等方式接入,性能低,不稳定,常断连。

②【接入体验较繁琐】:用户混合办公场景下,需要使用多个客户端,记忆多个账户,来回切换较麻烦。

③【管理体验不高效】:多个平台,管理多个身份,多个安全策略,管理效率低,体验一般。

④【操作体验不便利】:多个客户端操作方式不一,学习成本高,没有企业业务流程打 通,接入后业务资源难申请。

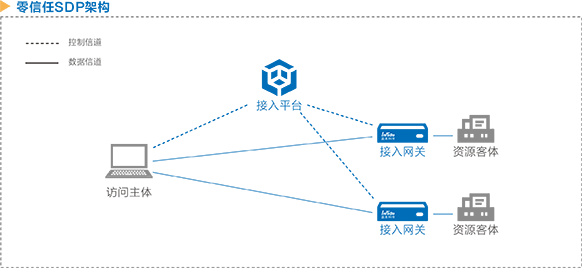

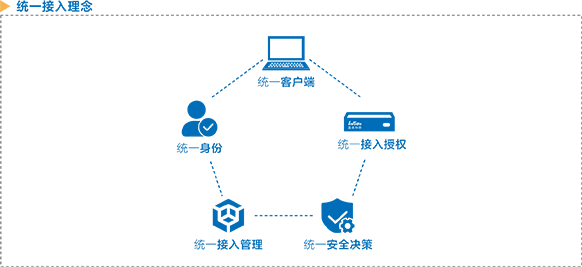

盈高零信任访问控制系统(ZTP),是基于零信任网络安全理念和统一接入理念,根据软件定义边界(SDP)架构构建的安全访问控制系统。该系统由盈高小助手、 统一安全接入管理平台、 网络准入控制(NAC)以及统一接入网关(UAG)等组件构成,共同建立动态虚拟网络安全边界,实现企业员工全网统一信任接入,让接入办公更简单更安全。

全面收缩暴露面,业务安全连接

接入运维一体化,轻量安全投入

超百项安检策略,风险持续检测

网端联合防泄密,数据安全防护

身份与访问管理,用户可信接入

接入行为可视化,事后审计溯源

全天候无感知切换,接入体验好

统一入口打通流程,操作体验好

链路多重算法优化,连接体验好

统一平台无需跳转,管理体验好

许多企业既有研发人员、行政、财务人员等在场办公,又有领导层、管理人员、营销人员在线办公,需在外访问公司内网业务系统,处理审批、合同、报价等事项。

企业为实现不同场景用户的接入办公需求,往往会采用不同方式接入:用户在边界明确的内部网络(如生产网、研发网、测试网)使用802.1X或者NAC网络准入后接入访问业务;用户在公司外办公时, 则通过互联网直接访问业务或通过VPN设备接入内网访问业务。

在该场景下,企业可能会面临以下问题:

①【接入安全风险】:高外部访问导致业务暴露,容易被扫描或攻击,对接入身份、终端缺乏安全检测能力,接入安全风险高。

②【混合办公体验差】:互联网接入连接不稳定、易断连,用户在多个客户端间来回切换,需多次输入账号密码,使用不便利,办公体验差。

③【运维管理不便利】:企业网络架构冗杂,内外网资源管理手段割裂,导致运维不便利、效率低。

企业运维人员一般会通过Todesk、向日葵等工具远程访问内部电脑,并将该电脑作为跳板机对交换机、服务器等进行运维;或者先通过VPN认证接入,再通过堡垒机对交换机、服务器进行远程运维。

在以上场景下,企业可能会面临以下问题:

外地办公人员、研发人员、出差人员在互联网使用专业VPN接入,访问OA系统、知识库、代码仓库等业务系统,实现远程办公。

在该场景下,企业可能会面临以下问题:

①【设备暴露,恶意入侵难抵御】

VPN网关直接暴露在互联网, 存在被恶意扫描、攻击、入侵的风险。VPN自身安全功能难以应对不断变化的安全形势,急需升级。

②【静态权限,风险行为难识别】

用户接入内网后,访问行为不可控,难以及时发现可疑、异常的访问行为。

③【接入终端,安全管控难统一】

远程办公的终端脱离企业网络后,无法统一管控,未更新补丁、未安装杀毒的设备也能访问业务资源,带来安全风险。

用户使用防火墙上开通的SSL VPN模块,开源SSL VPN产品等非专业VPN设备远程接入企业内网。

在该场景下,企业可能会面临以下问题:

①【非专业VPN设备不安全】

账号易被冒用,或终端感染木马/病毒,继而对内网业务系统进行攻击、扫描,带来巨大风险。

②【使用体验不好,影响办公效率】

非专业VPN设备经常存在客户端安装不上、卡顿、连接断开、隧道建立后无法访问资源等情况,影响工作效率。

③【满足不了多数据中心/云平台的统一接入和管理】

当终端用户要远程访问多个数据中心或者云平台时,需切换不同VPN接入点, 非专业 VPN设备无法实现多个数据中心 / 云平台的统一安全接入和权限管理。

④【满足的业务需求很有限】

比如性能受限、支持的用户数低、支持的终端类型少、不支持细粒度权限控制、不支持对接现有认证系统、不支持所需的认证方式等。

企业员工需要通过手机随时随地访问业务系统。

当企业使用阿里钉钉/企业微信/飞书等移动APP办公时,可以将业务服务端口直接映射在互联网上,以H5轻应用发布到APP的工作台上,员工会通过APP上的工作台访问办公应用;

当企业使用泛微/致远/帆软/蓝凌等或自建APP移动办公时,也需要将服务端口映射至互联网,员工需要通过手机安装APP直接访问业务系统。

在以上场景下,企业可能会面临以下问题:

①【端口暴露,招致恶意攻击】

端口暴露在互联网,很容易被黑客嗅探攻击, 即使有登录保护, 也难以避免被端口扫码、撞库、暴力破解攻击。

②【H5接入,用户权限难管理】

由于H5本质上是Web访问,用户通过访问链接, 也可随意访问移动办公APP中发布的应用。

③【明文传输,数据易被窃取】

很多内部业务系统自身并未进行SSL加密,在互联网传输时容易被监听窃密甚至篡改。

在互联网访问业务,若没做好数据安全保护,企业可能会面临以下风险:

①【数据主动泄密风险】

员工从业务系统上下载数据落地后,因个人安全意识薄弱,可能会进行数据拷贝、分享、截屏、云盘备份、设备更换甚至恶意泄密等操作,从而导致数据泄密。

②【数据主动泄密风险】

员工从业务系统上下载数据落地后,因员工终端网络环境复杂、安全防护不足等原因,终端极易感染恶意程序,从而导致企业敏感数据被窃取或加密勒索。

③【远程接入无法管控】

个人电脑无法安装数据保护软件或进行离线数据管控, VPN客户端不具备针对数据安全防护的能力。

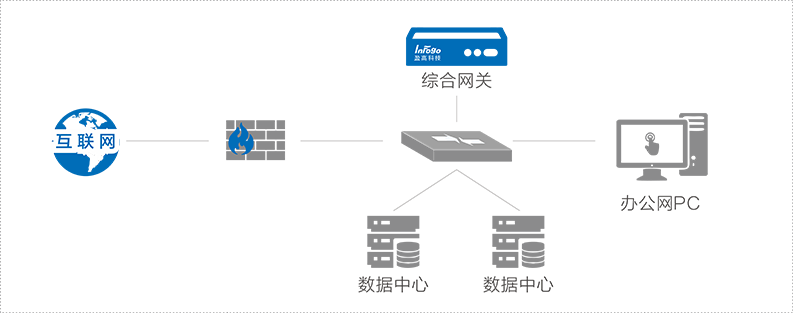

一台设备即可实现零信任接入,适用于并发1000以下规模,集中式数据中心的场景。

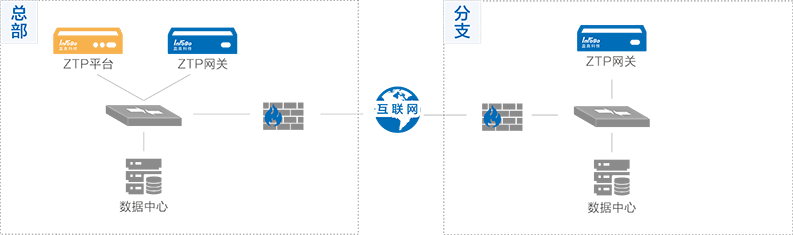

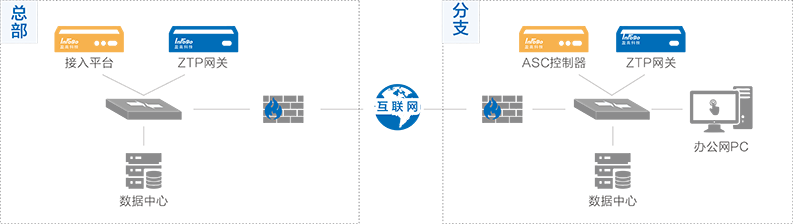

一台ZTP接入平台,可搭配多台网关,支持多分支多级部署、网关集群部署。

一台统一接入平台(NAC+ZTP),可搭配准入控制器ASC、零信任接入网关GW,实现全网统一接入安全。

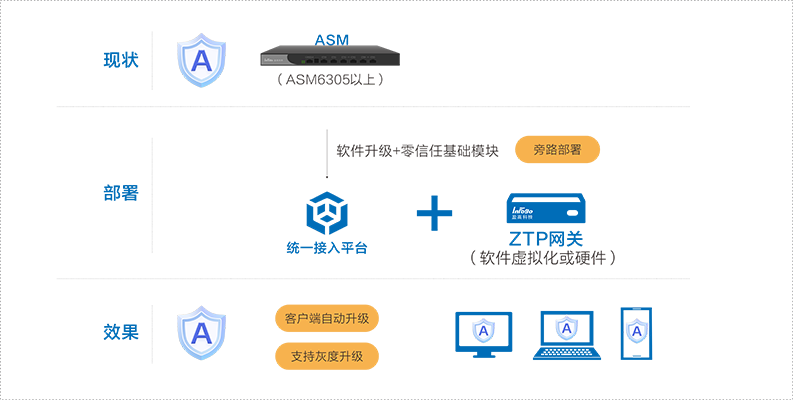

支持ASM自动升级为全网统一接入

盈高零信任访问控制系统的统一安全接入架构,可以让用户随时随地都只需要通过一个平台接入,记忆一种认证方式,无需来回切换,界面操作简单,用户接入体验好;管理员可在一个平台统一管理全网接入安全策略,管理效率高。

基于盈高在终端安全十多年的积累,盈高零信任访问控制系统具备100+终端检测项,持续安全检测、风险秒级处置、兼容全操作系统,可轻松满足混合办公中各种接入场景的安全管理要求。

①【减少专业运维设备的投入】

盈高零信任访问控制系统创新地融合堡垒运维能力,将主机服务器、网络设备资产运维纳入零信任访问控制保护,实现接入运维一体化,运维人员使用同一个平台接入后即可运维主机资源。

②【平滑升级全网接入安全】

盈高准入老客户只需新增零信任网关,再升级已有准入设备即可实现全网用户无边界安全接入,无需新购零信任控制中心,避免重复投资。

内网接入与外网接入同步建设,两个项目一次实施,落地更高效。

内、外网安全接入,全面强健自身安全,抵御外部未知风险。

用户统一无边界体验,无论身处何地都能安全便捷入网。